KPMGコンサルティングは、国内の上場企業および売上高400億円以上の未上場企業を対象に実施した、企業のサイバーセキュリティに関する実態調査を実施。その結果をまとめたレポート「サイバーセキュリティサーベイ2023」を発表した。

このレポートは、さまざまな業種や規模の企業から得られた回答をもとに、「サイバー攻撃の実態」「セキュリティ管理態勢と対策」「海外子会社管理」「制御システムセキュリティ」「AI導入およびAI導入に係るリスク管理」の5つのテーマごとにまとめられており、本稿ではその概要をお伝えする。

サイバー攻撃の実態

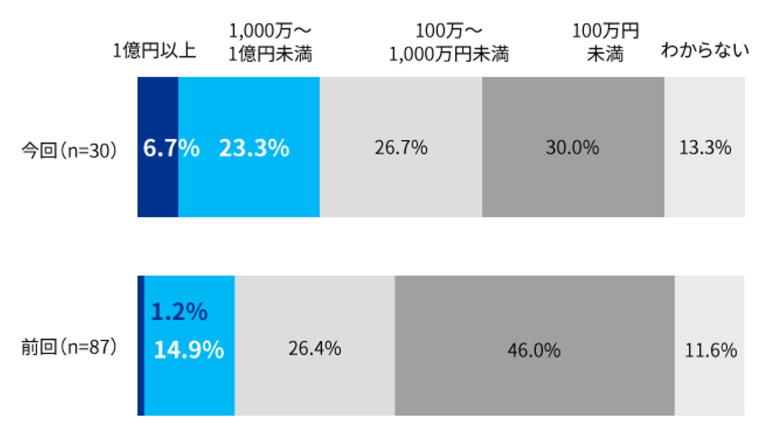

【図1】 過去1年間に発生したサイバーインシデントの合計被害額

本調査では、回答企業の11.6%が、「過去1年間にサイバー攻撃で何らかの業務上の被害があった」と回答している。

本調査では、回答企業の11.6%が、「過去1年間にサイバー攻撃で何らかの業務上の被害があった」と回答している。

また、サイバーインシデントによる被害額が「1億円以上」と回答した企業が、2022年に行った前回の調査の1.2%から6.7%に増加。「1,000万円~1億円未満」でも14.9%から23.3%に大幅に増加しており、被害額が高額化の傾向にあることが推察できる。

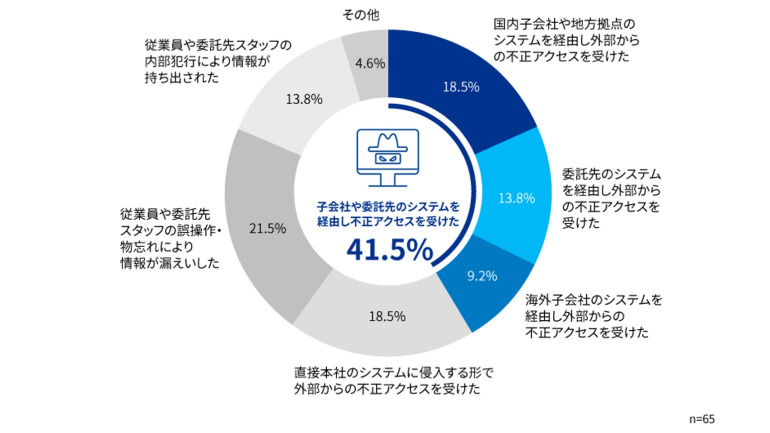

【図2】 過去1年間に発生したサイバー攻撃の侵入経路

過去1年間に発生したサイバー攻撃の侵入経路については、子会社や委託先のシステムを経由した攻撃が41.5%を占め、本社のシステムへの直接的な攻撃の約2倍となっており、サプライチェーン全体でのセキュリティの強化が不可欠であることが明らかになった。

過去1年間に発生したサイバー攻撃の侵入経路については、子会社や委託先のシステムを経由した攻撃が41.5%を占め、本社のシステムへの直接的な攻撃の約2倍となっており、サプライチェーン全体でのセキュリティの強化が不可欠であることが明らかになった。

■セキュリティ管理態勢と対策

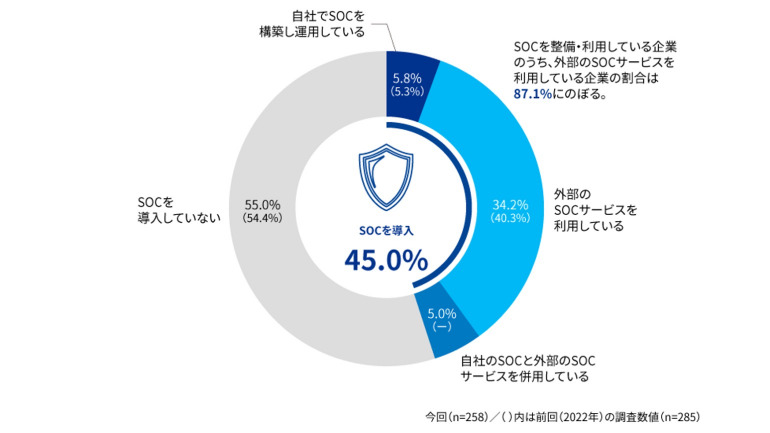

【図3】 SOCの整備状況

今回の調査では、最高情報セキュリティ責任者(CISO)やサイバーセキュリティ責任者を設置していると回答した企業は60.9%にとどまった。

今回の調査では、最高情報セキュリティ責任者(CISO)やサイバーセキュリティ責任者を設置していると回答した企業は60.9%にとどまった。

また、セキュリティ・オペレーション・センター(SOC)を導入していない企業は回答企業の半数以上の55.0%、CSIRT(Computer Security Incident Response Team:セキュリティ事故対応チーム)を設置していない企業は72.7%に達するなど、セキュリティインシデントの発生に備えた体制の整備については改善の余地が残っているようだ。

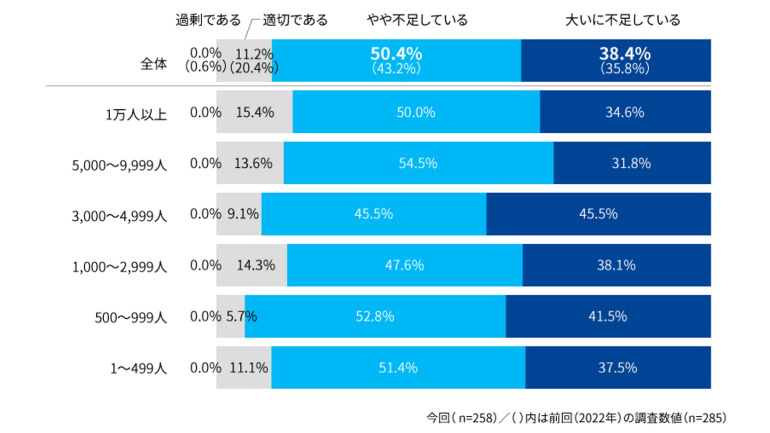

【図4】 サイバーセキュリティ人材の状況

サイバーセキュリティ予算については、回答企業の68.2%が「不足している」と回答。特に、従業員数が1000人未満の企業でその傾向が強く、サプライチェーンを構成する中小企業などの取引先におけるサイバーセキュリティ対策に影響を与えることが懸念される。

サイバーセキュリティ予算については、回答企業の68.2%が「不足している」と回答。特に、従業員数が1000人未満の企業でその傾向が強く、サプライチェーンを構成する中小企業などの取引先におけるサイバーセキュリティ対策に影響を与えることが懸念される。

さらに、サイバーセキュリティ人材については、88.8%の回答企業が「不足している」と回答しており、この傾向は従業員規模にかかわらず、前回の調査よりも増加した。

海外子会社管理

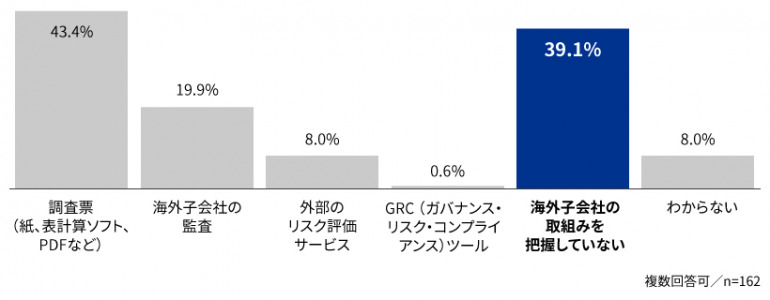

【図5】 サイバーセキュリティ対策状況の把握方法

近年、海外を含めた子会社を経由したサイバー攻撃が増えるなか、今回の調査では、39.1%の企業が「海外子会社のセキュリティ対策の取組みを把握していない」と回答しており、子会社における取組みの実態の把握が求められている。

近年、海外を含めた子会社を経由したサイバー攻撃が増えるなか、今回の調査では、39.1%の企業が「海外子会社のセキュリティ対策の取組みを把握していない」と回答しており、子会社における取組みの実態の把握が求められている。

また、海外子会社のセキュリティ対策状況の把握方法については、43.4%が「調査票」と回答し、「監査」と「外部のリスク評価サービス」は19.9%と8.0%にとどまり、今後外部サービスの活用やGRC(ガバナンス・リスク・コンプライアンス)ツールの活用が望まれる。

■制御システムセキュリティ

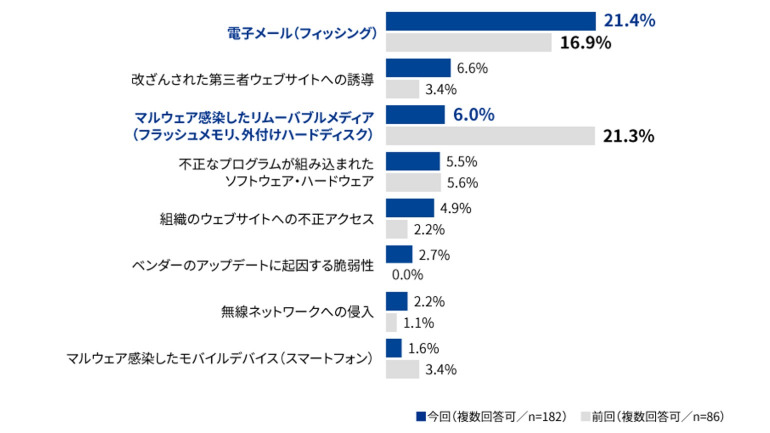

【図6】 制御システムに関するセキュリティ事故・事象(未然に防がれたものを含む)の攻撃経路

今回の調査では、制御システムを利用している企業の43.4%が、セキュリティ成熟度を5段階で評価する指標で最も低い「成熟度レベル1」と回答。「成熟度レベル4」と「成熟度レベル5」と回答した企業の合計は5.5%に留まった。

今回の調査では、制御システムを利用している企業の43.4%が、セキュリティ成熟度を5段階で評価する指標で最も低い「成熟度レベル1」と回答。「成熟度レベル4」と「成熟度レベル5」と回答した企業の合計は5.5%に留まった。

一方、グローバルで実施された調査をもとにした「(CS)2AI – KPMG制御システムサイバーセキュリティ年次報告書2022」によると、海外では「成熟度レベル1」の企業は16.0%となっており、海外に比べて日本企業の成熟度が低い傾向が明らかになった。

また、未然に防がれた攻撃を含め制御システムへのサイバー攻撃の経路で最も多かったものは「電子メール」で、前年の16.9%から21.4%へと増えた一方、「マルウェア感染したリムーバブルメディア」が前回の21.3%から6.0%に大幅に減少していることから、他のシステムとのネットワーク接続の増加により、ネットワーク接続での攻撃の可能性が高まっていることが考えられる。

DIME MAGAZINE

DIME MAGAZINE