サポート詐欺、日本は153%増加

サポート詐欺増減

サポート詐欺は、正規のサポート担当者を装った詐欺師が、被害者のデバイスにリモートアクセスしたり、クレジットカードや銀行口座の詳細情報などの重要な個人情報を取得しようとしたりするものだ。

2023年を通して、サポート詐欺に関する活動は継続的に減少していたが、今年の第1四半期では、サポート詐欺が増加傾向となった。

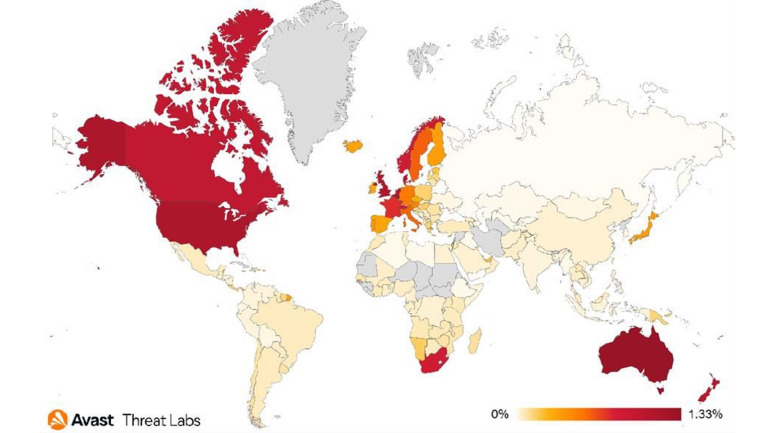

サポート詐欺ホットスポット

スイスのサポート詐欺の活動は177%増と今期最高の伸びを示し、サポート詐欺のホットスポットである日本も、153%の大幅増加が確認された。

これらの数字の増加より、各地域におけるサイバーセキュリティ自体の増加傾向が浮き彫りにされ、特にヨーロッパの裕福な国々が顕著な結果を示している。

■返金と請求書詐欺:iCloudデータ削除詐欺

2024年第1四半期に注目を集めた還付金詐欺と請求書詐欺の一つは、トップクラスのサービスを標的にし、そこから他のあまり価値のないサービスへ誘導するものがあった。

標的となったアカウントはiCloudで、機密情報を含むユーザー情報を抽出する支払いゲートウェイへのTinyURLリンクが添付されていたことが判明。これを防ぐために、多要素認証を有効にし保護することが重要であり、9to5 Googleによると、Googleユーザーの多要素認証を有効にすることで、漏洩したアカウントが50%減少したことが明らかになっている。

iCloud データ削除詐欺スポット

世界的な広がりを見ると、英語圏が欧州連合(EU)とともに最も影響を受けていることがわかる。前四半期に最も急増した国は、29%増のベルギー、13%増のイギリス、10%増のルクセンブルクだった。一方、最も落ち込んだのは29%減のオーストラリア、15%減のアメリカ、5%減のカナダとなっている。

ランサムウェアのリスク比率が前四半期の2倍以上に上昇

ランサムウェアとは、恐喝を行うマルウェアの一種。最も一般的なパターンは、被害者のPC上の文書、写真、ビデオ、データベース、その他のファイルを暗号化するものだ。

これらのファイルが、まず復号化しなければ使用できなくなり、ファイルを復号化するために、攻撃者は「ランサム」と呼ばれる金銭を要求してくる。

ランサムウェアの猛威をふるっている1つがLockBitで、その暗号化と攻撃は続いている。LockBitへの注目は依然高く、今年の2月19日には、10か国の法執行機関による共同作戦「クロノス作戦」が発表されたことで注目された。

また、この作戦の成果としてFBIはLockBitのインフラへの侵入に成功し、約1000の秘密暗号鍵を確保し、公開復号化装置を公開した。

同社のユーザーベースで最も多くブロックされているランサムウェアは以下になるという。

LockBit、Akira、BlackCatのような有名な脅威とは対照的に、以下のランサムウェアについてメディアで目にすることはほとんどない。理由としては、これらの種類のランサムウェアは大企業を攻撃して、身代金として数百万ドルを要求するのではなく、個人または中小企業に焦点を当て、数千ドル単位の身代金を要求するためだ。

•WannaCry(21%)

•Enigma(12%)

•STOP(12%)

•Mallox(aka TargetCompany)(3%)

•DarkSide(2%)

•Cryptonite(1%)

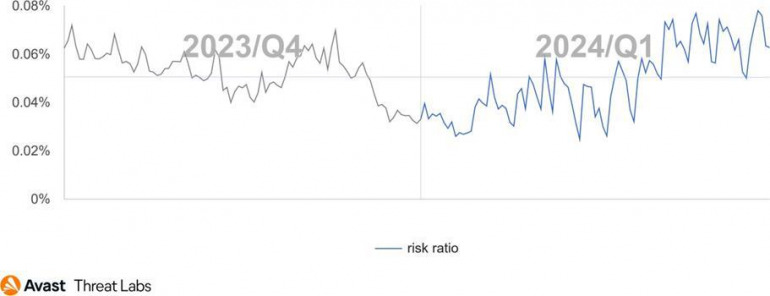

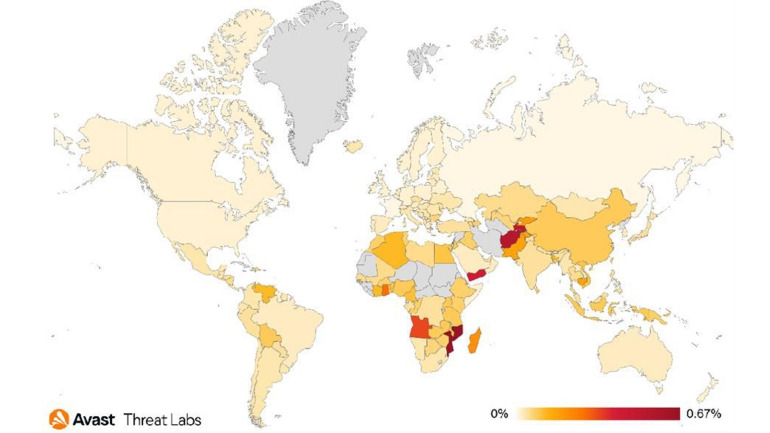

ランサムウェアリスク比率

同社のユーザーベースにおけるランサムウェアの全体的なリスク比率は、前四半期と比較して増加傾向にあることがわかった。

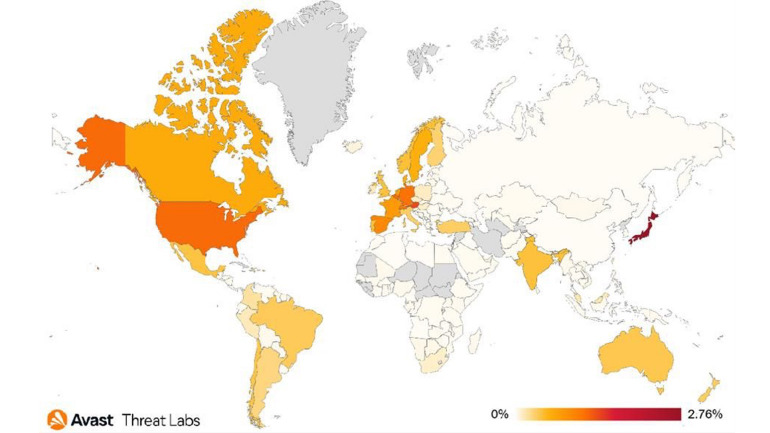

国別のランサムウェアリスク比率は上掲の地図に示されている。

特に日本、ブルガリア、チェコ、ハンガリーで大幅に増加していることがみられ、リスク比率は前四半期と比較すると2倍以上に増加していることがわかった。

モバイルユーザーを脅かす新しい自動起動バンカー

バンカー(Bankers)は洗練されたタイプのモバイルマルウェアで、銀行口座の詳細、暗号通貨ウォレット、インスタントペイメントをターゲットにし、金銭を引き出すことを目的としている。

MoqHaoバンカーは、Androidに内蔵されたContact Providerサービスを使用することで、インストール後に自動実行する機能を導入している。また、特別なメタデータを持つアプリマニフェストの最初のアクティビティとしてこれを設定することで、アプリがインストールされるとすぐに実行され、ユーザーが初めて実行する前に悪意のあるサービスをトリガーできるようになる。

インストールされ、実行されると、MoqHaoはユーザーを騙して、銀行の詳細を提供させようとするフィッシングメッセージが表示される。その後、連絡先の詳細やSMSメッセージを取得し、C&Cサーバーに送信される。

バンカーは国別のフィッシング・メッセージをプリセットしている一方で、この目的のために特別に設定されたPinterestのプロフィール記述から動的にメッセージを読み込むことも可能で、被害者に合わせたメッセージを配信するという非常に巧妙な方法をとっている。

またこのバンカーは、偽のフィッシングSMSメッセージを通じて配信されており、多くの場合は配送サービスを装い、主に日本、韓国、ドイツ、フランス、インドのユーザーをターゲットにしている。

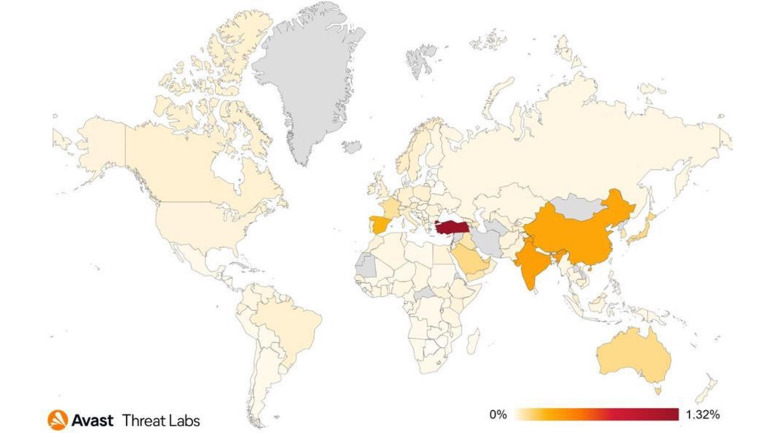

自動起動バンカースポット

2024年第1四半期のバンカーのリスク比率は、トルコが最も高い結果となった。また、RewardStealバンカーが台頭しているインドでも、リスク比率が顕著に上昇している状況が確認された。

そのほかにも韓国、日本、タイ、ベトナムといった国々が、新たなバンカーのターゲットとなっていることが明らかとなっている。

関連情報

https://www.avast.co.jp/index#pc

構成/清水眞希

DIME MAGAZINE

DIME MAGAZINE