投資家たちの資金を根こそぎ奪う暗号資産詐欺の手口とは

サイバーセキュリティソリューションプロバイダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(以下チェック・ポイント)の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(Check Point Research、以下CPR)から、暗号資産詐欺の手口「ラグプル(Rug Pull)」に関するリポートが発表された。

ラグプルとは、投資家たちの資金を根こそぎ奪う暗号資産詐欺の手口であり、チェック・ポイントが開発したThreat Intelブロックチェーンシステムは、100万ドル近くを掠め取る巧妙な手法について警鐘を鳴らしている。

本稿では、そんなリポートの概要をお伝えする。

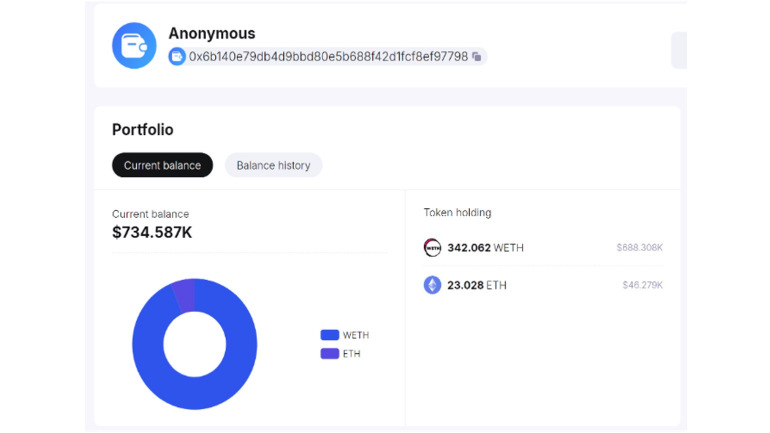

チェック・ポイントのThreat Intelブロックチェーンシステムが特定してアラートを発したのは、ウォレットアドレス「0x6b140e79db4d9bbd80e5b688f42d1fcf8ef97798だ。

このアドレスはブラックリストに登録された複数の活動に関与しており、チェック・ポイントのシステムは当該アドレスに関連するアクティビティの監視を開始した。

画像は、詐欺犯とみられるアドレスのウォレット残高だ(2023年11月15日時点)。このウォレットアドレスは40もの異なるラグプルを行っており、100万ドル近くを窃取している。

この詐欺犯(0x6b140e79db4d9bbd80e5b688f42d1fcf8ef97798)の手口は、最新の誇大な宣伝に基づいたトークンを作成して、被害者に購入させるべく誘い込むもの。

例えば「GROK 2.0」(0xd4b726c5b5e6f63d16a2050ee3ac4a0f0f81f1d4)と名付けられたトークンは、有名なAIシステム(X GROK)におそらく由来する名を持ち、それによって買い手を引きつけることを意図している可能性がある。

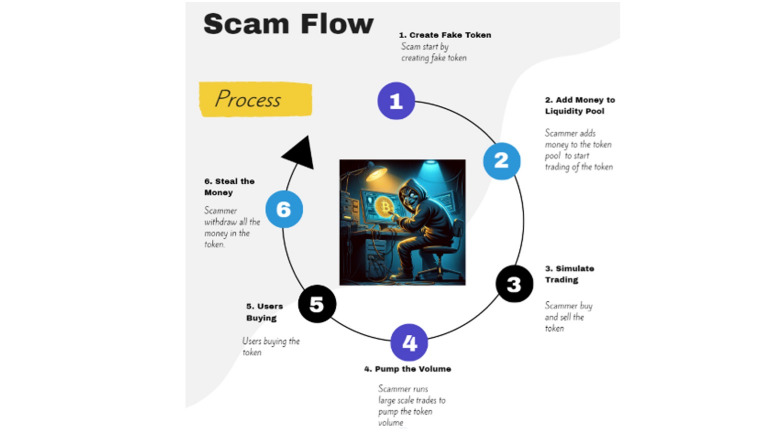

詐欺の構造分析

この精巧な詐欺の手口と、被害者から巨額の掠取に成功した方法に関する詳細は以下のとおり。

(1)偽のトークンを作成

この詐欺は、GROK2.0などのトークンに代表される偽トークンの作成で始まる。こうしたトークン名は、多くの場合トレンドのトピックを反映して選択され、疑いを持たない買い手を引きつける。

(2)流動性プールに資金を追加

表向き正当であると装うため、詐欺犯はトークン保管のための流動性プールに入金。活発に取引されている活力あるトークンであるかのように錯覚させる。

(3)組織的な取引活動

詐欺犯はコントラクト内の特殊な関数(0x521da65d)を利用して模擬取引を行い、あたかも実際の売買が行われているかのように見せかける。しかし実際は詐欺犯が仕組んだ策略に過ぎない。

(4)流通量を底上げする

別の関数(0xf029e7cf)によって、仮想通貨WETHとGROKトークンの大規模な取引が容易になる。この人為的なインフレは高い需要と価値の存在を錯覚させ、投資家たちの参加を誘う。

(5)購入者を惹きつける

トークンの魅力に惹かれたユーザーは、詐欺と気づかないままトークンを買い始める。

(6)資金を奪う

トークンによって投資家たちを十分に誘い込むと、詐欺犯は最後の一手を打つ。トークンプールから流動性が引き出され、トークン購入者は手元の資金が枯渇した状態で取り残される。

技術的解説

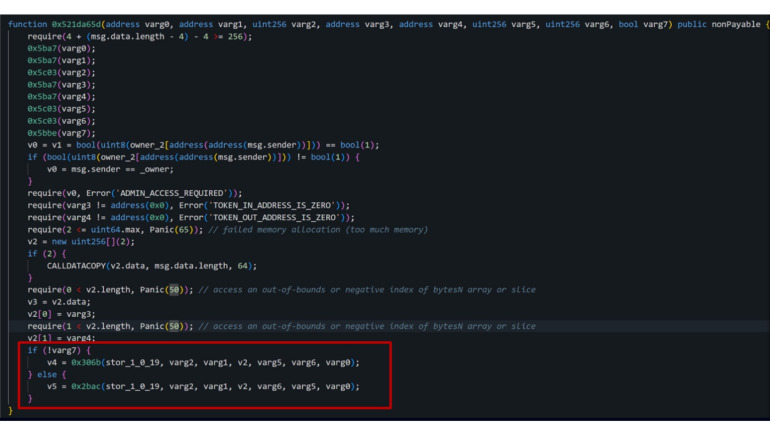

詐欺犯はトークンの取引と、トークンの総量を増やすために、異なる2種のスマートコントラクトを用いた。使用された最初のコントラクトアドレスは「0x2ef3216e95e2b7c8e378ae64534100e69598f955」で、模擬取引に使用された関数(0x521da65d)が含まれている。

■関数 0x521da65d

関数 0x521da65dは詐欺犯のトークンを売買する役割を持ち、この関数はこのトークンだけで226回実行されている。この関数の挙動は、2つの個別の実行ルートにつながる行程を指示するBoolean変数varg7で条件づけられている。

1つ目のルート(0x306b)は仮想通貨WETHからGROK 2.0へのスワップ(買い)、2つ目のルート(0x2bac)は、GROK 2.0からWETHへのスワップ(売り)を表す。詐欺犯は、2つ目のスマートコントラクトをアドレス「0x4b2a0290e41623fbfeb5f6a0ea52dc261b65e29b」を使って操作して、トークンの量を人為的に増やすために関数 0xf029e7cfを実行した。

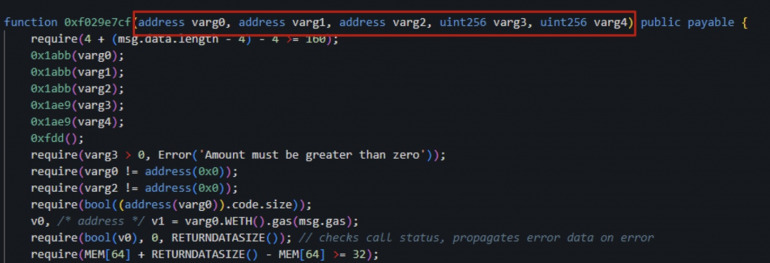

■関数0xf029e7cf

以下の画像のように、この関数は5つのパラメータを受け取る。

Varg0はUniswapルーターのアドレスで、詐欺犯がトークンのスワップに使用する。

Varg1は仮想通貨WETHのアドレスで、GROKトークンとのスワップに使用される。

Varg2はGROK 2.0トークンのアドレス。

Varg3はスワップするトークンの総量。

Varg4はこのトークンをスワップする回数だ。

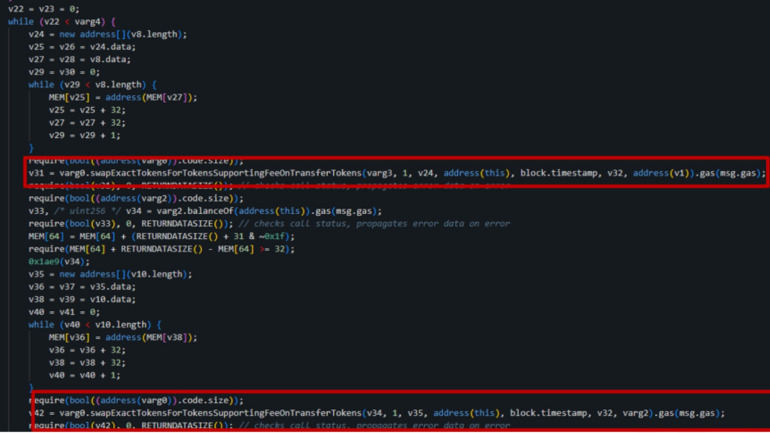

上記の画像の関数についてより深く見てみると、詐欺犯がWETH(varg1)からGROK(varg2)、またはGROKからWETHへのスワップを9回実行(varg4)するために、Uniswapルーター(varg0)から関数「swapExcatToekensSupportingFeeOnTransferTokens」を使用。総額42万ドルを使ってトークンの量を底上げし、それを購入するトレーダーやボットをおびき寄せていることがわかる。

詐欺の最終段階で、十分な数の購入者を集めトークン価格が上昇すると、詐欺犯はトークンの流動性プールから資金を引き出した。これは詐欺犯たちが81回にわたり詐欺用トークンの流動性を移動させた事実によって実証されている。

暗号資産をめぐる状況の進化が続く中、投資家にとって警戒と情報収集を怠らないことが最も重要になる。

最近のラグプルの事件は、より高い意識とデューデリジェンスの必要性を痛感させる。

詐欺犯が用いる手口を理解することで、私たちは一丸となって、より安全かつセキュアな暗号資産環境の構築に取り組むことができるからだ。

構成/清水眞希

DIME MAGAZINE

DIME MAGAZINE