サイバーセキュリティソリューションプロバイダーであるチェック・ポイント・ソフトウェア・テクノロジーから、ハッカーが用いる難読化手法の一つ「ピクチャ・イン・ピクチャ攻撃」についての解説と対策が公開されたので、さっそく概要を紹介していきたい。

この手法では、ハッカーは大手百貨店や航空会社を装ったメールを用い、メール内画像のリンク先にフィッシングサイトを設定。

ユーザーが画像をクリックして、リンク先のフィッシングサイトで認証情報を入力すると情報が窃取されてしまうため、特に注意が必要だ。

ハッカーが使う悪意を隠すための難読化手法

ハッカーたちは、見る人の目を欺くソーシャルエンジニアリング戦術を用いるが、その手法のひとつに難読化が挙げられる。

電子メールの真の意図を隠すことによって、セキュリティスキャナーにクリーンなメールであると認識をさせるのだ。

その結果、フィッシングメールが迷惑ボックスへ分類されることを防ぎ、エンドユーザーがそのメールを開く可能性を高めてしまう。

この攻撃でハッカーは、メール本文などにペーストすることで意図したリンク先へ誘導するマジックリンクを利用する。

有名企業からの電子メールを装った例

上の画像は、一見ごく普通の電子メールのようだが、これはアメリカの大手百貨店チェーンKohl’sからのメールを装う偽のメッセージで、ユーザーが無料のロイヤルティプログラムへの参加者に選ばれたことを伝えている。

しかし、このURL先はKohl’sとは無関係だ。

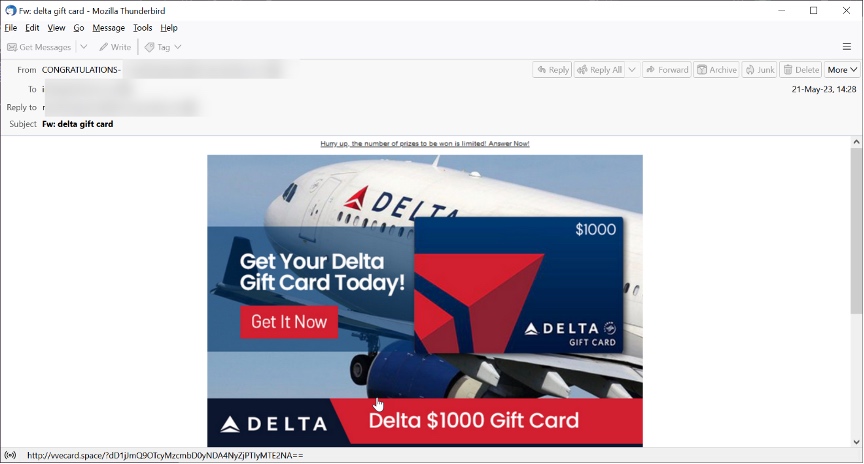

上画像も同様に、メールに含まれる画像は、デルタ航空のギフトカードのオファーとして説得力のある見た目をしています。しかし、この画像のURLもデルタ航空へのリンクではない。

Kohl’s、デルタ航空を装ったどちらの例も、偽メール内の画像をクリックすると、ユーザーは認証情報窃取を目的とするページにリダイレクトされる。

正規のブランドから送られてくるメールでは、上記の例に類似する、画像内にURLが仕込まれたものを多く目にする。

このフィッシングメール手法ではそれを真似し、見栄えの良いプロモーション画像にKohl’sやデルタ航空とは無関係なページをリンクすることでユーザー情報の盗取を試みている。

攻撃の手口〜ファイルや画像、QRコードなどに悪意あるリンクを設定

難読化はハッカーによく使われる手法で、ユーザー情報の盗取といった真の目的を隠した攻撃手口は多く見受けられる。

今回の場合は、例えばデルタ航空で使用できる1000ドルのギフトカードプレゼントを装った魅力的な画像で、ユーザーを誘導し、正当でない行為を実行させる。

またハッカーが偽画像にリンクを仕込むのは、メールのURLフィルターをかいくぐる目的もある。

もし画像内をスキャンしていなければ、メールはセキュリティ上クリーンに見えるからだ。

これはごく一般的な手法であり、ハッカーは多くの場合、ファイルや画像、QRコードなどに悪意あるリンクを設定する。

この手口の対策にはOCRによる画像のテキスト化や、QRコードを解析しデコードすることが有効になるが、多くのセキュリティサービスは、こうしたことを実施しないか、実施することができない。

ベストプラクティス:ガイダンスと推奨事項

こうした攻撃から自らを守るために、次のような対策が推奨される。

・すべてのURLを確認し、その背後にあるページをエミュレートできるセキュリティを実装する

・このようなフィッシング手法を攻撃検知に指標とするURLプロテクションを活用する

・オフィススイート全体でフィッシングコンテンツをブロックできる、AIベースのアンチフィッシングソフトウェアを活用する

※本リリースは米国時間2023年6月1日に発表した Avananのブログ(https://www.avanan.com/blog/the-picture-in-picture-attack)を元に作成されている。

関連情報

https://www.checkpoint.com/jp/

構成/清水眞希

DIME MAGAZINE

DIME MAGAZINE

最新号

最新号