McAfee EnterpriseとFireEyeの統合により誕生した企業Trellixはこのほど、「中国と台湾の緊張関係により、台湾へのサイバー攻撃が急増」と題したレポートを公開した。

台湾に対するサイバー攻撃の増加が顕著に

最近の中国と台湾の関係は、中国の軍事的プレゼンスの増大と挑発的な行動により、緊張が高まっている。中国は長い間、台湾を自国の領土と主張し、本土との統一を求める圧力を強めてきた。

また、中国は(2022年後半に)脅威行為国のトップとなり、国民国家の活動に次ぐ脅威行為国として最も有力な存在となっていた。一方、台湾は独立を維持し、中国の侵略に対抗して軍事力を強化している。

ここ数ヶ月、台湾と中国の間の緊張の高まりにより、台湾に対するサイバー攻撃が顕著に増加している。Trellixの研究者は、マルウェアの配信や機密情報の窃取を目的とした、この地域のさまざまな業界を狙った攻撃の憂慮すべき急増を確認している。

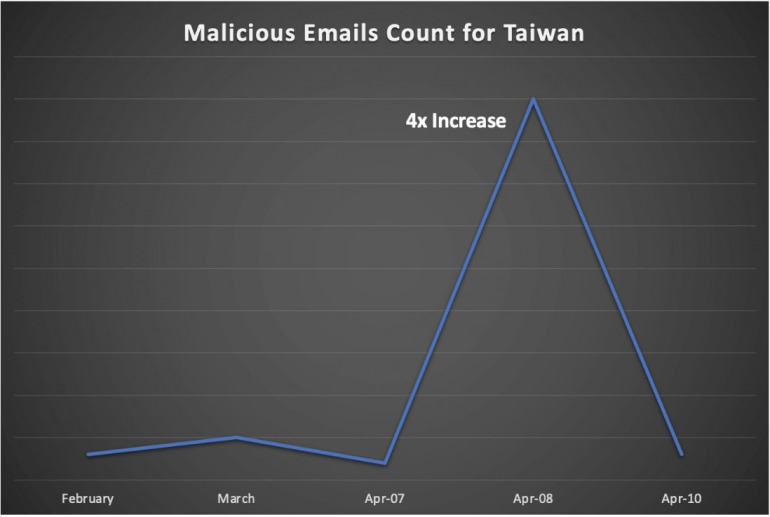

Trellixでは、4月7日から4月10日まで、台湾を狙った悪質なメールの急増を確認している。この間、悪意のあるメールの数は、通常の4倍以上に増加した。この急増の間、様々な業界が標的となったが、それぞれの期間において最も影響を受けた業界は以下の通りだ。

・ネットワーキング/IT

・製造業

・ロジスティクス

さらに、2023年1月の最終週には、台湾政府関係者を狙った恐喝メールが大幅に増加し、悪質なメール数が30倍に増加していることが確認された。この活動が中国に支援された脅威行為者によるものかどうかは不明だが、台湾を標的とした攻撃が引き続き増加していることを物語っている。

悪質なメール

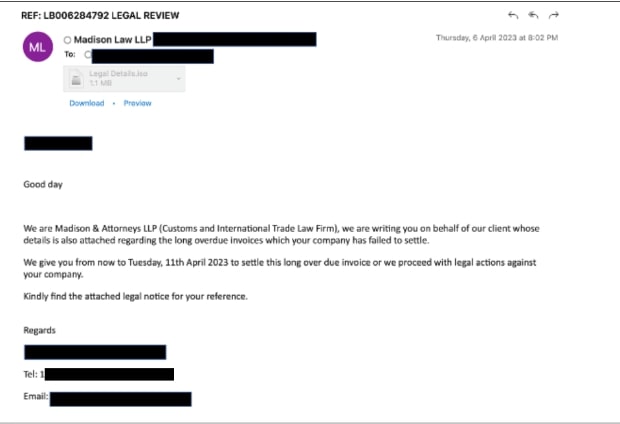

Trellix Advanced Research Centerの研究者は、さまざまなスタイルの悪意のあるメールキャンペーンを発見した。以下に提示されたサンプルについて簡単に説明する。

サンプル1:法律事務所を装った偽の支払い期限切れ通知メールであり、緊急性を高めるために、未払いには法的措置を取るという警告が記載されている。それとともに、悪意のある添付ファイルが含まれている。

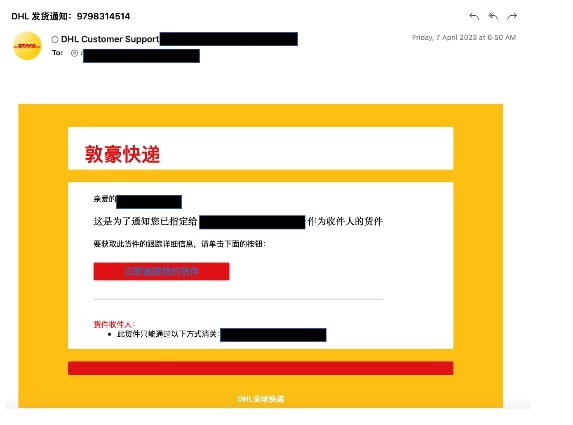

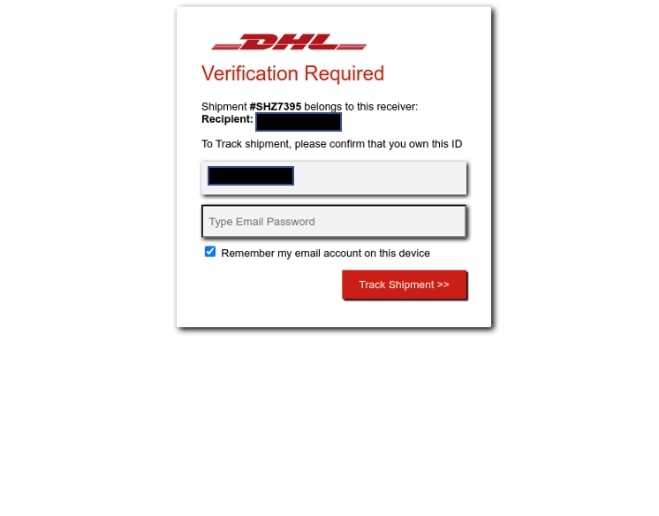

サンプル2:DHLになりすました偽の出荷通知で、フィッシングページに誘導するURLが記載されている。

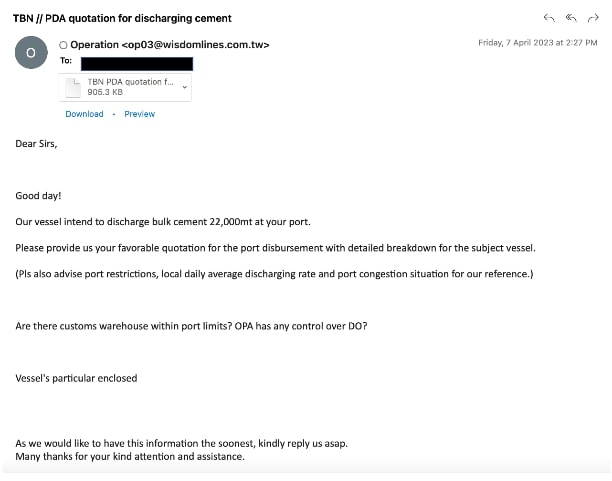

サンプル3:マルウェアを含むアーカイブを添付した、セメント一括発注の偽見積もり依頼メール。

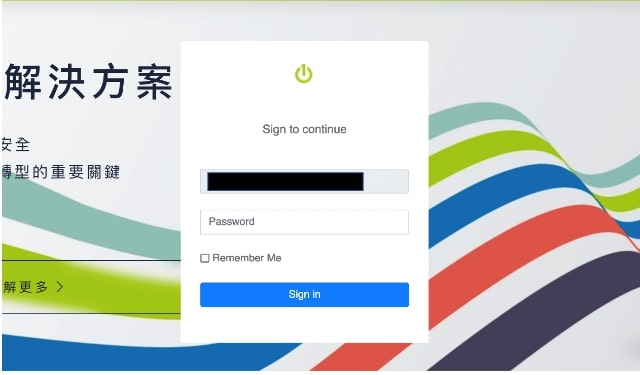

サンプル4:フィッシングページに誘導するURLが記載された発注通知メールの偽メール。

以下は、台湾の組織をターゲットに利用されている悪質なWebページの一部だ。Trellixの研究者は、一般的なログインページ、ターゲットとなる企業固有のページ、複数ブランドのログインページなど、さまざまなテーマが、認証情報の取得を目的としてユーザーをターゲットに使用されていることに気づいた。

リモートアクセス型トロイの木馬「PlugX」

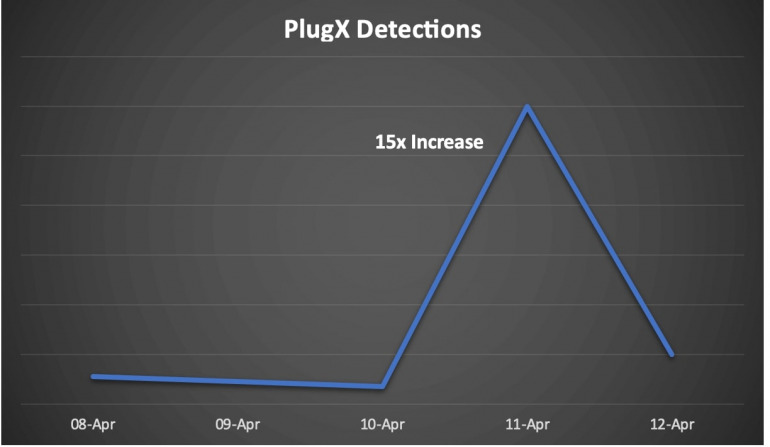

台湾を標的とした悪質な電子メールの急増に続き、Trellixでは以下のスクリーンショットに示すように、PlugXの検出件数が急増していることを確認した。PlugXは、少なくとも2012年から使用されている既知のリモートアクセスツールで、最も一般的に中国の脅威グループと関連している。

この急増は、Trellix Advanced Threat Landscape Analysis System (ATLAS)によって観測された。ATLASは、TrellixのAdvanced Research Center (ARC)の調査によるキャンペーンデータを含む様々なテレメトリソースの集約ビューを示す。

これは、フィッシングメールを最初の感染ポイントとして使用し、その後、より強力なツールを導入してシステムを制御し、その後、横方向に移動する多くの脅威行為者のTTPを踏襲している。

PlugXはリモートアクセス型トロイの木馬(RAT)であり、複数の中国のAPTグループがサイバースパイ活動に一般的に使用しているものだ。ステルス性を持ち、アンチウイルスソフトウェアによる検出を回避する能力で知られている。PlugXは、ターゲットシステム上でDLLのサイドローディングを使用することにより、インストール時の検出を回避しようとする。

この手法は、正規のプログラムが、正規のDLLファイルを装った悪意のあるダイナミックリンクライブラリ(DLL)ファイルをロードすることで構成されている。これにより、実行ファイルから直接実行される悪意のあるコードを探すセキュリティ対策を回避し、任意の悪意のあるコードを実行することができる。

PlugXは、キー操作のキャプチャ、スクリーンショットの撮影、ファイルへのアクセスや盗み見など、幅広い機能を備えている。PlugXのプラグインには、ディスクの列挙、キーロギング、ネットワークリソースの列挙、ポートマッピング、プロセス終了、レジストリ編集、サービスコントロール、リモートシェルアクセスなどがある。

PlugXを使用する既知の脅威行為者には、Apt10、APT27、APT41、MustangPanda、およびRedFoxtrotが含まれる。これらのグループは国家的な支援を受けていると考えられており、さまざまなサイバースパイ活動に関連している。

マルウェアの追加

分析期間中、Trellixは台湾を標的とした他のマルウェア・ファミリーもいくつか確認している。以下は、Trellixのリサーチャーが観測したマルウェア・ファミリーの一部だ。

Kryptik– このファミリーのマルウェアは、アンチエミュレーション、アンチデバッギング、コード難読化を使用して解析を防ぐトロイの木馬で構成されている。

Zmutzy – Microsoftの.NET言語で書かれたスパイウェアと情報盗用トロイの木馬だ。感染したシステムから認証情報やその他の情報を収集し、被害者をスパイするために使用される。

Formbook(フォームブック): 情報窃取マルウェアで、感染したシステムから、Webブラウザにキャッシュされた認証情報、スクリーンショット、キーストロークなど、いくつかのタイプのデータを盗むために使用される。また、ダウンローダーとして動作し、追加の悪意のあるファイルをダウンロードして実行することが可能だ。

出典元:Trellix

構成/こじへい

DIME MAGAZINE

DIME MAGAZINE

最新号

最新号