国別でみた場合、日本は世界の中でどれくらいサイバー攻撃の標的になりやすい国なのだろうか?

BlackBerry Japanはこのほど、自動車、製造、ヘルスケア、金融のセクターを標的とする業界特化型の攻撃など、幅広い組織と地域に対する脅威の量と類型に焦点を当てた「グローバル脅威インテリジェンスレポート」の同社初となる2022年第4四半期 日本語版を公開した。

日本が北米に次ぐサイバー攻撃の標的に

BlackBerryの脅威リサーチ&インテリジェンスによると、同社のAI駆動型・予防ファーストのテクノロジーにより、2022年9月1日~11月30日(第4四半期)の90日間で1,757,248件に及ぶマルウェアをベースとしたサイバー攻撃の阻止が確認された。

調査期間中 133,695 個の未知のマルウェアが観測されており、1時間あたり62件、すなわち1分毎に1つの重複しないマルウェアサンプルが生まれていることになる。

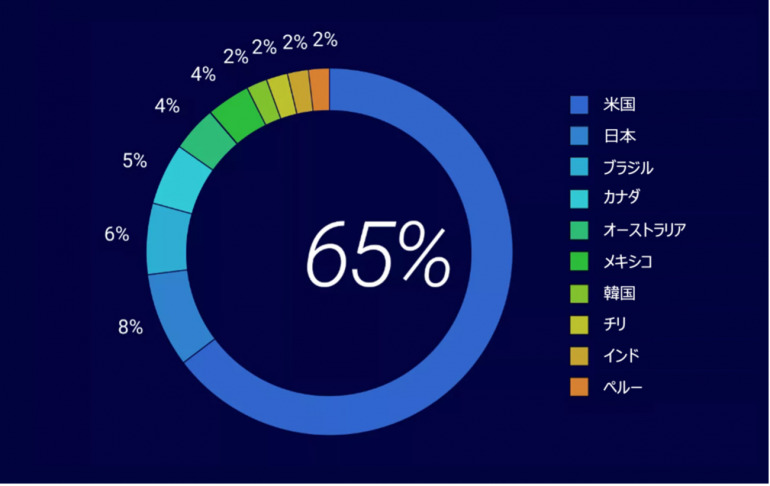

また、第4四半期にサイバー攻撃の標的となった上位10カ国を挙げており、日本は北米に次ぎ第2位となっている。

サイバー攻撃の被害にあった上位10カ国

蔓延したマルウェア、様々なOSに対する攻撃、サプライチェーン攻撃の増加

サイバー攻撃の一般的な手法としては、4か月間の休眠期間を経て復活したEmotet(エモテット)ボットネットや、既存の電子メールスレッドをハイジャックし、その正当性を被害者に信じ込ませるQakbotフィッシングの広範な脅威、GuLoaderに代表されるインフォスティーラー型ダウンローダーの増加が挙げられる。

レポートの主な内容は以下の通り。

第4四半期に最もアクティブかつ流行したインフォスティーラーはRedLine

新型コロナウイルス(COVID-19)のパンデミック後の勤務形態により、企業はリモートワーク/ハイブリッドワークに対応する必要があり、企業の認証情報が悪意あるアクターの攻撃を受けるリスクはかつてないほど高まっている。

RedLineは、ブラウザ、暗号通貨ウォレット、FTP/VPNソフトウェアなど、多数の標的から認証情報を窃取し、これをブラックマーケットで販売する機能を備える。

サイバー犯罪者と国家規模の脅威アクターが依存するのは、窃取した認証情報を取引する初期アクセスブローカーだ。

RedLineはその一つであり、他の脅威アクターに初期アクセスを提供する。日本ではRedlineのほか、一時活動を停止し復活したRaccoonが、インフォスティーラーおよび他のマルウェアを配布する目的で多く利用された。

また、10月11月にかけ新テンプレートによるばらまきキャンペーンが確認されたEmotet、ヘルスケア業界を多く標的としたQakbot、バージョンアップが確認されたLockbit、自動車業界に対する攻撃で多く利用されたGuLoaderなどのマルウェアが蔓延した。

様々なOSに対する攻撃の増加

エンタープライズ・システムでの使用頻度が低いことにより、macOSを「安全な」プラットフォームと考えるのは一般的な誤解だ。しかしこれにより、IT管理者が誤った安心感を抱いている可能性がある。

BlackBerryはmacOSを標的とする悪質な脅威も確認しており、そこにはユーザーの明確な意図によってダウンロードされた悪意あるコードも含まれる。

第4四半期にmacOSで最も多く確認された悪意あるアプリケーションは、自らの不正な広告を通じてユーザーのデータを収集するDock2Masterだった。

BlackBerryのリサーチチームによると、macOSを使用するクライアント企業の34%が自社ネットワークにDock2Masterを保有していた。日本でも、業務に使用するコンピュータとして存在感を増しつつあるmacOS、90%のクラウドサービスが採用するLinux、また多くの個人情報が詰まったモバイルデバイスなど、多様なプラットフォームが攻撃対象となっている。

BlackBerryは、他社の脅威レポートでは言及されないことの多い業界に影響を及ぼす脅威についても、独自の立場から解明

サイバー市場とIoT市場の両方で確立した強力なプレゼンスにより、BlackBerryは、自動車や製造だけでなく、金融やヘルスケアなど様々な業界に影響を及ぼす、現在の脅威を取り巻く環境と将来のトレンドに関するインサイトを提供する。

本レポートでは、主に製造業の中堅・中小企業を標的として不正取得したデータの流出を餌に被害者を脅迫し、身代金を脅し取るBlackCatランサムウェア・グループやGuLoaderの分析も行っている。

構成/こじへい

DIME MAGAZINE

DIME MAGAZINE

最新号

最新号