世界中で猛威を振るうランサムウェアは、日本での被害も増えているマルウェアです。企業や政府系の団体も被害に遭っており、今後も拡大すると予想されているので、事前に対策を立てておきましょう。ランサムウェアの特徴や感染経路、有効な対策を解説します。

ランサムウェアとは?

まずはランサムウェアとは何か、基本的なところから理解しておきましょう。世界中で被害が拡大しているマルウェアの一種です。

金銭を要求するマルウェアの一種

ランサムウェア(Ransomware)は『Ransom』と『Software』を組み合わせた造語です。ターゲットのシステムに侵入し、データを暗号化して使えなくした上で、復旧と引き換えに金銭を要求するマルウェアとして知られています。

暗号化されてしまったファイルを復元するには、かなりの手間が必要です。さらに指示に従って金銭(身代金)を支払ったとしても、復旧できる保証は一切ありません。

身代金を要求するだけでなく、企業の機密情報を詐取し、漏えいさせる事件も起こっています。数ある中でも非常に悪質なマルウェアといえるでしょう。

世界中で被害が拡大中

日本を含む世界中の企業や政府系団体などが、ランサムウェアの被害に遭っている状況です。2017年に世界中で被害が拡大した『WannaCry』をはじめとして、近年さまざまなランサムウェアの被害が報告されています。

IPA(独立行政法人 情報処理推進機構)の『情報セキュリティ10大脅威 2022』では、2021年に発生した社会的に影響の大きい情報セキュリティー事案を審議した結果、企業や組織ではランサムウェアの被害が最も深刻であると結論付けられました。

今後さらに多くの被害が発生すると予想されるので、企業はセキュリティー意識を強めるとともに、十分な対策をしておく必要があります。

参考:情報セキュリティ10大脅威 2022|IPA 独立行政法人 情報処理推進機構

ランサムウェアの手口

(出典) pexels.com

ランサムウェアの具体的な手口は、大きく分けて電子メールを使って不特定多数にマルウェアをばらまく方法と、特定のターゲットのシステムやネットワークをピンポイントで狙う方法に分けられます。

不特定多数に電子メールを送り付ける

以前は不特定多数の相手に、ランサムウェアを仕込んだ電子メールを送り付ける手口が流行していました。

電子メールに添付されたファイルにウイルスが仕込まれている、メール内のURLをクリックすると悪意あるWebサイトに誘導されるという手口は、ランサムウェアに限らず近年も報告されています。

悪意のあるプログラマーが自らマルウェアを開発するケースのほか、電子メールに仕込むマルウェアが(秘密裏に)インターネット上で販売されており、簡単にフィッシングメールを作成できる状況のようです。

高度なスキルが必要ないため、今後も受け取る側が対策を取らなければ被害が拡大すると予想されます。

システムやネットワークの脆弱性を狙う

ランダムに悪意のある電子メールを送り付ける方法は『ばらまき型』と呼ばれています。しかし、近年は特定の企業や組織をターゲットにしたランサムウェアの被害が増えてきました。

狙った相手にランサムウェアを送り込む手口として、VPN機器やリモートデスクトップ機能などシステム・ネットワークの脆弱性を突いた攻撃が多いようです。

さらに、ターゲットの機密データを窃取した上で、『金銭を払わなければデータを公開する』といった旨の要求をするケースもあります。『二重恐喝』とも呼ばれるこの手口は、組織にとって重大な脅威といえるでしょう。

ランサムウェアの主な感染経路

(出典) pexels.com

コロナ禍によるテレワークや在宅ワークの増加に伴い、VPNやリモートデスクトップ機能を利用する企業が増えてきました。この状況は、ランサムウェアでの攻撃を考えている側にとって、有利になっているようです。

被害に遭う前に対策を取るためにも、ランサムウェアに感染する経路を知っておきましょう。

VPN機器からの侵入

近年のランサムウェアの被害で多いのが、VPN機器からシステムに侵入されてしまうケースです。VPN(Virtual Private Network)は通信のセキュリティーを強化するため、インターネット上に仮想の専用線を設け、その内部で通信をする方法です。

一般的にVPNはセキュリティーが強固だと考えられていますが、設定の不備や不用意なアクセスで社員のパソコンがマルウェアに感染すれば、そのまま社内のシステムにアクセスしたときに感染が広がる場合があります。

テレワークやリモートワークの普及に伴い、セキュリティーの甘いVPNを使っている企業が狙われやすくなったといえるでしょう。VPNを導入している企業は、システムの整備や社員へのセキュリティー教育が必要です。

リモートデスクトップからの侵入

パソコンを遠隔操作するリモートデスクトップの通信経路から、ランサムウェアに侵入されるケースもあります。テレワークの導入によって、手元のパソコンからオフィス内のパソコンにアクセスし、送られてきた画面情報をもとに操作するリモートデスクトップの利用が増加しました。

リモートデスクトップはWindowsに標準実装されている機能でもあるため、ソフトウェアのインストールも不要で簡単に利用できます。しかし、セキュリティーがおろそかにされた結果、ランサムウェアの被害に遭うケースは多いようです。

特に、街中の公衆Wi-Fiはセキュリティーに問題があるため、無自覚に利用することでリスクが高まります。ランサムウェアのみならず、不正アクセスの被害に遭う危険も見過ごせません。

メールに添付

電子メールに添付されたファイルを開いた結果、ランサムウェアに感染する場合もあります。特定の組織を狙うというよりは、いわゆる『ばらまき型』で不特定多数をターゲットにしているものです。

不審なメールは開かないように社員に徹底している企業であれば、感染リスクは低いでしょう。しかし、大手企業や政府系の組織でも、意外にセキュリティー意識が低いケースは珍しくありません。

事実、大企業の情報漏えい事件が後を絶たない状況です。電子メールが原因のランサムウェアの被害も出ています。

悪意のあるWebサイト

電子メールの添付ファイルだけでなく、メールの本文に記載されたURLをクリックすることで悪意のあるWebサイトに誘導され、ランサムウェアに感染してしまう場合もあります。

Webページの指示に従ってソフトウェアをダウンロードした場合はもちろん、アクセスしただけでランサムウェアに感染してしまうサイトも少なくありません。

また、Webサイトを閲覧中に端末がウイルスに感染しているとうそをつき、悪意のあるWebサイトに誘導する『ドライブバイダウンロード攻撃』という手口も有名です。

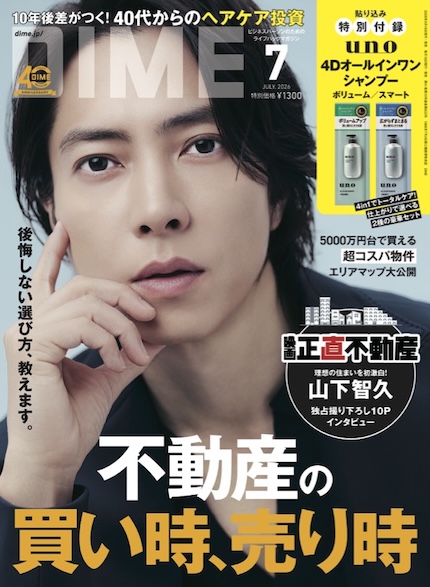

DIME MAGAZINE

DIME MAGAZINE